2025 год стал урожайным на кибератаки – вспомним хотя бы «Аэрофлот». Сенсацию сопоставимого масштаба произвел известный специалист по ИТ-безопасности Итон Звеар, показательно нашедший на портале крупного автопроизводителя (пока анонимного) уязвимость, дающую неограниченный доступ ко всей информации концерна.

Итон Звеар – белый хакер, специалист компании-разработчика ПО Harness, ищущий уязвимости, так сказать, по долгу службы, но в инициативном порядке. Итон много чего «хакнул» – от Intel до McDonald’s, который, к слову, ломают все кому не лень. В августе 2025 года он осуществил уже третий крупный эксперимент с ИТ-системой автоконцерна. Пока айтишник раздает интервью СМИ и делает доклады на научно-практических конференциях, попробуем простым языком объяснить, что он «нахакал».

ИМЕНА, АДРЕСА, ПАРОЛИ, ЯВКИ

В 2022 году Звеар взломал C360 CRM концерна Toyota – ПО для управления контактами с клиентами. Итон пишет, что получилось все довольно просто: «Производственный API, возвращавший информацию о клиентах, был доступен через индикатор загрузки и не требовал аутентификации». Уловом оказались исчерпывающие сведения о клиентах: имя, адрес, электронная почта, номер налогоплательщика, история владения транспортными средствами, история покупок, выставленные счета, проблемы с обслуживанием, рекламации, активность в соцсетях, предпочтительные каналы связи. Зачем это маркетологам Toyota – понятно. А вот злоумышленник, получив на руки такую базу данных, наверняка провернул бы с ее помощью целый каскад афер.

Но Звеар – белый хакер. Он сообщил Toyota об уязвимости 30 октября 2022 года, а 18 ноября автоконцерн подтвердил устранение проблемы. Но Звеару за его благодеяние не заплатили: «Toyota не предлагает вознаграждение за сообщения о нарушениях безопасности».

В 2023 году Звеар опубликовал подробный отчет об уязвимостях платформы электронной коммерции Honda, торгующей силовыми агрегатами, товарами для морских судов, продукцией для сада-огорода и прочим ширпотребом. И опять данные оказались по-детски беззащитными: «Из-за неработающих/отсутствующих средств контроля доступа можно было получить доступ ко всем данным на платформе». Итон сообщил об уязвимости Honda и дождался реакции. Хакера похвалили, но платить снова не стали: «У компании не было программы вознаграждения за обнаружение ошибок», как и данных о «злонамеренной эксплуатации» уязвимостей.

Справка «ТБ». Хакер получил доступ к 21 393 заказам всех дилеров Honda в 2016–2023 годах, к 1570 дилерским сайтам (включая 1091 активный), которые мог изменить, к 3588 аккаунтам дилеров, к 1090 электронным письмам дилеров и 11 034 письмам клиентов, к приватным ключам и внутренним финансовым отчетам.

МОЖЕМ ПОВТОРИТЬ?

Третьим взломом автоконцерна Звеар, кажется, превзошел сам себя. 10 августа на конференции по безопасности Def Con в Лас-Вегасе он дал интервью ресурсу TechCrunch, объяснив, что побуждает его вновь и вновь проделывать эту процедуру: «Эти уязвимости привлекают внимание к безопасности дилерских систем, предоставляющих сотрудникам широкий доступ к информации о клиентах и их транспортных средствах».

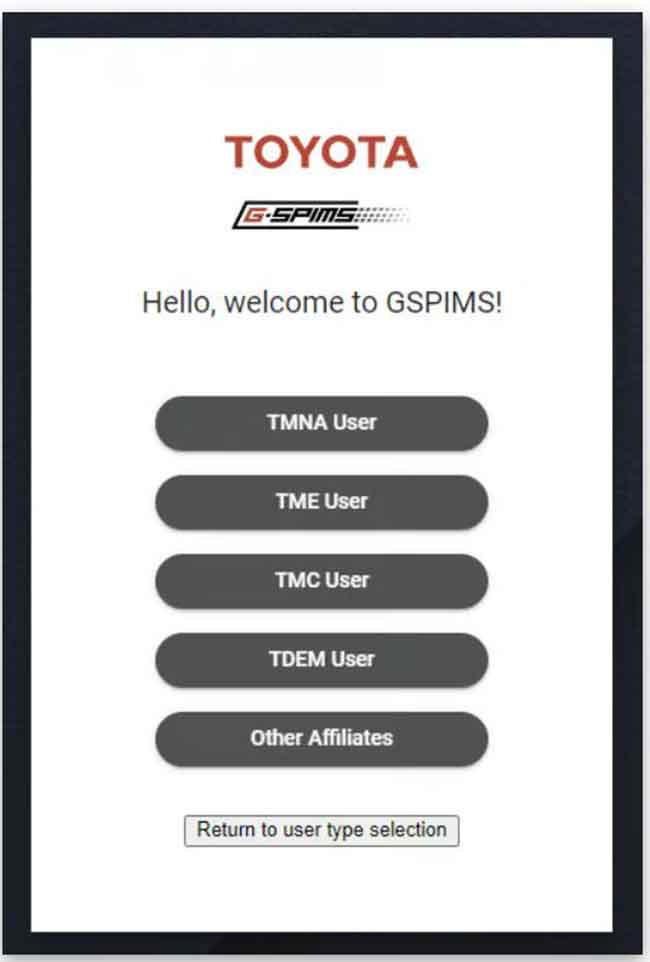

На сей раз хакер получил доступ к ресурсам более чем 1000 дилеров «известного автопроизводителя с несколькими популярными суббрендами». Задача оказалась посложнее, чем Toyota или Honda, но находка уязвимостей «позволила ему полностью обойти механизм входа».

И улов на этот раз не ограничился персональными данными. Итон получил возможность отслеживать местоположение машин и людей, удаленно взламывать любой из автомобилей автоконцерна в какой угодно точке земного шара и дистанционно управлять некоторыми функциями автомобиля.

Хакер обнаружил на дилерском портале инструмент для поиска потребителей, то есть информации о машинах и их владельцах или водителях. Взял уникальный идентификационный номер с лобового стекла случайного автомобиля на парковке и использовал его для идентификации владельца. По словам Итона, через взломанный портал можно связать любое транспортное средство с мобильной учетной записью, что позволяет клиентам удаленно управлять некоторыми функциями своих автомобилей через приложение. Управлять можно по-разному. Раз – и не открылась дверца. Два – и отказали тормоза. Далее читатель может сам дать волю фантазии.

Еще ряд экспериментов Звеар поставил с помощью учетной записи друга, используемой с его согласия: «Для передачи права собственности на учетную запись… на портале требуется лишь подтверждение – по сути, обещание, скрепленное мизинцем, что пользователь, выполняющий передачу, является законным владельцем».

А возможен ли дистанционный угон? Звеар не проверял, но считает, что злоумышленники могут использовать обнаруженные им уязвимости для взлома автомобилей и кражи из них вещей. Судя по интервью, Итон несколько обескуражен своими открытиями: «Никто даже не догадывается, что вы просто молча просматриваете данные всех этих дилеров, всю их финансовую информацию, личные сведения, контакты… Это просто кошмар для служб безопасности, который вот-вот воплотится в жизнь». Стоит добавить: автопроизводитель опять не нашел доказательств использования уязвимости, так что Звеару, скорее всего, и в этот раз не заплатили.

В ПОИСКАХ ЦЕПНОГО ЗВЕАРА

Резюмируем: проблема не в автоконцернах, ИТ-системы которых защищены куда хуже банковских. И не в белом хакере, который лезет туда, куда не звали. Огромные массивы информации, связанные с продажей, эксплуатацией, ремонтом, страхованием и т.п. автомобилей и персональными данными их владельцев, чрезвычайно уязвимы.

Будем реалистами: в каждый автобусный парк или автодор не посадишь цепного Звеара, чтобы охранял от взлома. Но острота проблемы безопасности данных в отраслях, связанных с транспортом, нарастает: значительная часть диверсий и афер последних лет касаются именно уязвимостей систем и ресурсов. Защитить все одной чудодейственной программой не получится – это игра вдолгую. Вопрос стандартизации политик и регламентов кибербезопасности все острее, и он очевиден даже для людей, далеких от ИТ.

Кирилл НЕЖДАНСКИЙ